Cybersicherheit und Malware-Analyse mit automatischer Dateiscannung basierend auf REMnux-Tools

Projekt in Kürze: Wir haben einem Telekommunikationsunternehmen geholfen, sein Malware-Erkennungssystem mit einer Genauigkeit von über 95% zu automatisieren. Durch die Nutzung von Open-Source-Malware-Analyse-Tools konnte unser Kunde die Projektkosten um 15% senken. Mit dieser Lösung und einer regelmäßig aktualisierten Datenbank wird das Unternehmen bis zu 1,5 Millionen Dollar pro Jahr an Reaktions- und Sanierungskosten einsparen.

Kunde & Herausforderung

Unser Kunde, ein führendes europäisches Telekommunikationsunternehmen, wandte sich an uns, um sein System zur Erkennung von Malware-Bedrohungen zu aktualisieren. Das Upgrade verfolgte zwei Ziele:

- Implementierung automatisierter Malware-Analyse-Tools, um den Bedarf an kontinuierlicher Beteiligung ihrer Ingenieure zu reduzieren, die Analyse von Dateien auf Malware zu vereinfachen und die Effizienz und Reaktionsfähigkeit zu verbessern..

- Einrichtung einer Leistungsüberprüfung und Validierung der Zuverlässigkeit ihrer Sicherheitsmaßnahmen durch den Vergleich ihrer Leistung bei der Verhinderung von Malware-Bedrohungen in der Cybersicherheit mit den Ergebnissen öffentlicher Sandboxes.

Lösung

1. Konzeptentwicklung

Um die Probleme des Kunden zu lösen, haben wir eine Komplettlösung für Cybersicherheit und Malware-Analyse auf Basis von REMnux angeboten, einem Linux-Toolkit, das speziell für Reverse Engineering und Tiefen-Malware-Analyse entwickelt wurde. Dieses Toolkit erleichtert Analysten die Arbeit, da es nicht mehr notwendig ist, verschiedene Tools einzeln zu suchen, zu installieren und zu konfigurieren.

REMnux wird fast ausschließlich von Open-Source-Software betrieben, daher ist diese Wahl nicht nur aus funktionaler Sicht optimal, sondern kann auch die Entwicklungszeit und das Budget reduzieren.

2. Softwareentwicklung

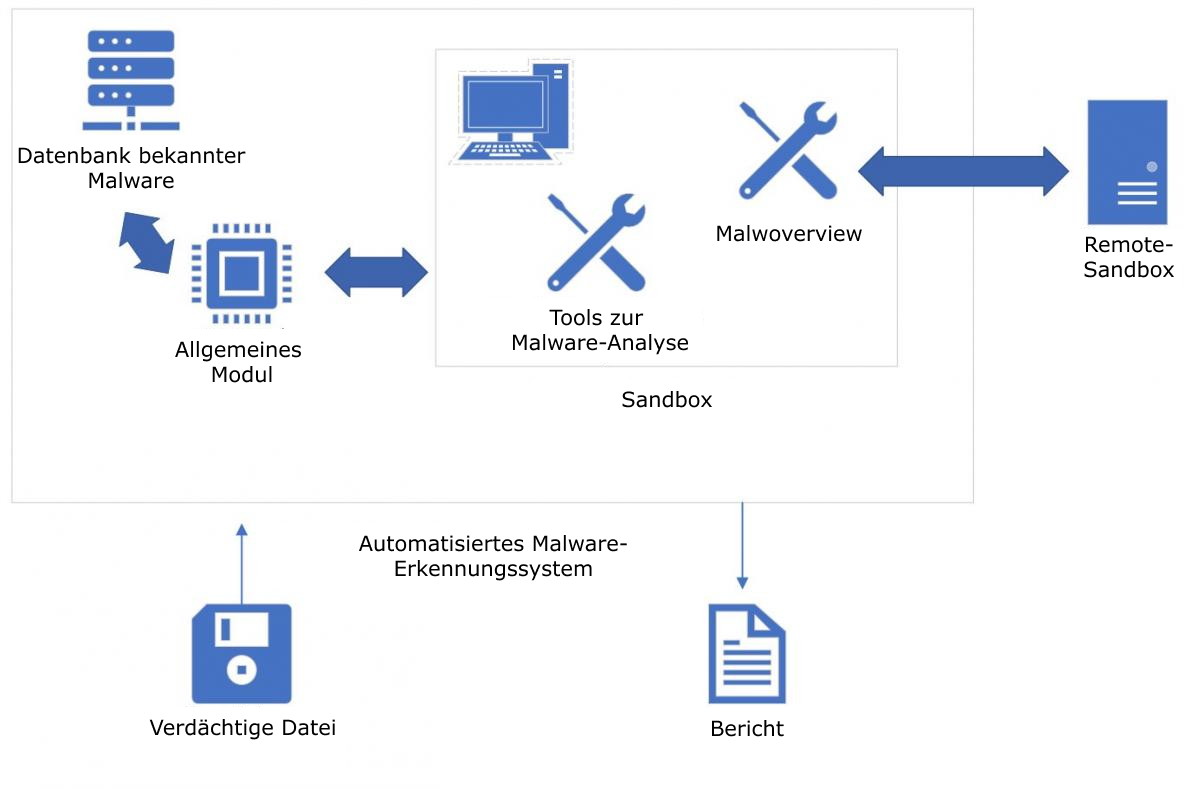

Unser System besteht aus zwei Kernkomponenten: einer Sandbox und einer Umgebung zur Interaktion mit dieser.

- Die Sandbox läuft auf der Ubuntu-Distribution, ausgestattet mit dem REMnux-Toolkit und innerhalb einer virtuellen Maschinenumgebung bereitgestellt.

- Die Umgebung umfasst eine Datenbank mit erkannten Malware-Signaturen und eine API für die nahtlose Interaktion mit der Sandbox.

Blockdiagramm unserer automatisierten Lösung basierend auf Open-Source-Malware-Analysetools

Zusätzlich zur Analyse von Malware mit REMnux haben wir mehrere andere Tools verwendet

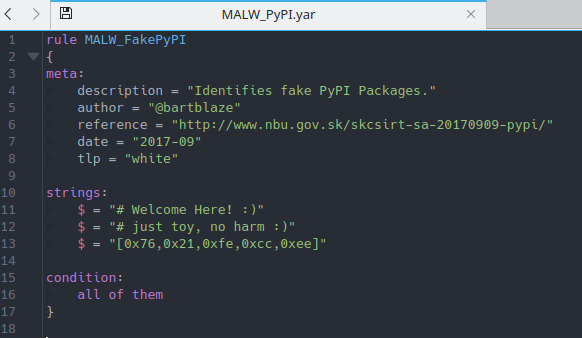

- YARA-Regeln zur Erstellung beschreibender Profile von Malware-Familien basierend auf Text- oder Binärvorlagen.

Ein Beispiel für YARA-Regeln

- Detect-It-Easy zur Erkennung von Dateitypen.

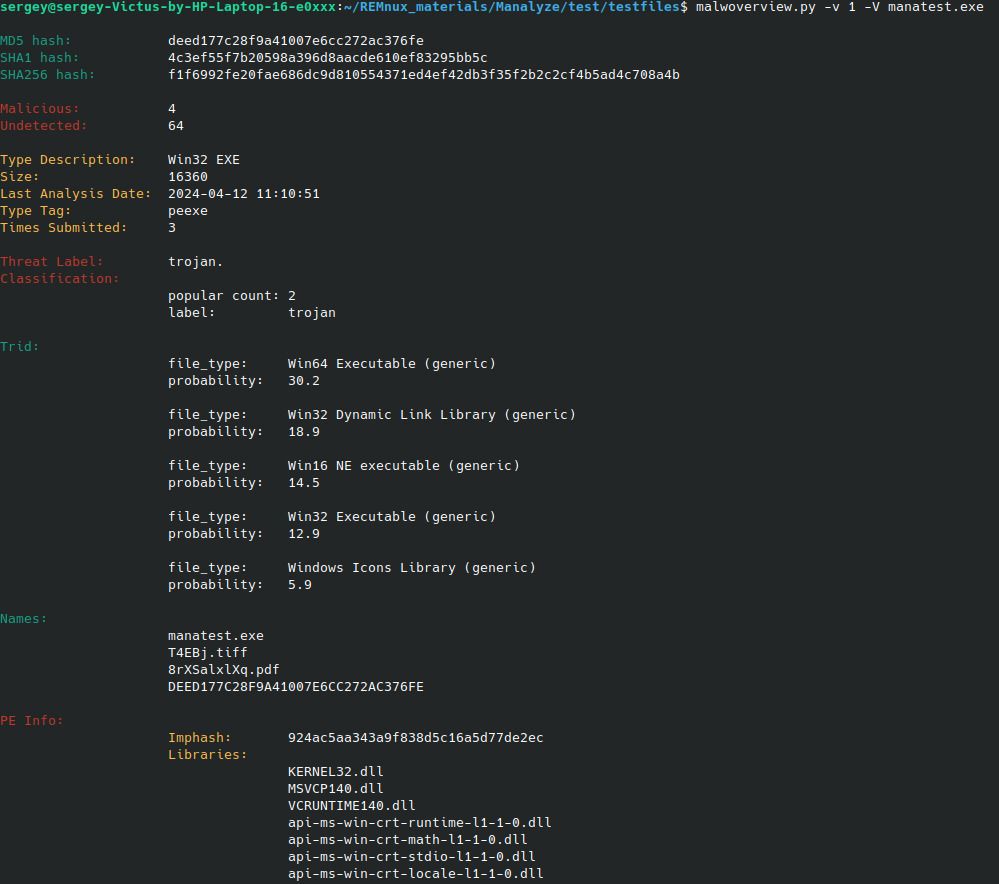

- Malwoverview für die initiale und schnelle Sortierung von Malware-Proben, URLs, IP-Adressen, Domains, Malware-Familien, IOCs und Hashes. Es funktioniert als Client für große existierende Sandboxes und kann auch dynamische und statische Verhaltensberichte empfangen, Proben von mehreren Endpunkten senden und herunterladen.

Ein Beispiel für die Funktionsweise des Malwoverviews

- Manalyze für die statische PE-Dateianalyse zur ersten Bewertung einer ausführbaren Datei oder einer Reihe von ausführbaren Dateien. Es sammelt schwache Signale, die auf bösartiges Verhalten hinweisen können, und zeigt Informationen an, die bei der Malware-Suche helfen können.

Wie unsere automatisierten Malware-Analyse-Tools arbeiten:

- Wenn eine verdächtige Datei identifiziert wird, wird sie zunächst in der Umgebung der Datenbank bekannter Malware-Signaturen überprüft.

- Wenn die Datei nicht in der Datenbank markiert ist, wird sie sicher über SSH zur weiteren Analyse in die Sandbox übertragen.

- Detect-It-Easy hilft bei der Identifizierung des Dateityps und leitet die nachfolgenden Analyse-Schritte.

- Basierend auf dem Dateityp werden die geeigneten Tools für die Tiefen-Malware-Analyse ausgewählt. Beispielsweise werden Windows-Executable-Dateien mit Manalyze geprüft, während Microsoft-Office-Dateien mit ViperMonkey analysiert werden.

- Wenn die initialen Analysetools keine Malware entdecken, wird die Datei weiter mit Malwoverview gescannt, das Dateien an Remote-Sandboxes wie VirusTotal, Hybrid Analysis und andere senden kann, um eine umfassende Überprüfung auf mehreren Plattformen zu ermöglichen.

Geschäftswert

Durch die Nutzung von Open-Source-Lösungen zur Entwicklung eines Systems zur tiefen Malware-Analyse konnte unser Kunde die Projektkosten senken und die Markteinführung des Systems beschleunigen. Das Projektbudget war 15% niedriger im Vergleich zu einem ähnlichen Projekt, das proprietäre Lösungen verwendet hätte.

Die implementierte Lösung hat die Erkennung und Beseitigung von Schadsoftware in der Netzwerksicherheit unseres Kunden erheblich verbessert und die folgenden Ergebnisse erzielt:

- Die Erkennungsgenauigkeit lag bei über 95%, und die Anzahl der Fehlalarme wurde im Vergleich zu herkömmlicher Antivirensoftware reduziert.

- Die Zeit für die manuelle Analyse von Dateien wurde von 20 auf 4 Stunden pro Woche reduziert.

- Voraussichtliche Einsparungen von etwa 1,5 Millionen US-Dollar pro Jahr bei den Kosten für die Incident-Response und Wiederherstellung..

Mehr von dem, was wir für Cybersicherheit tun