Secure by Design

Embedded Security Engineering für vernetzte Geräte

Der EU Cyber Resilience Act (CRA) und strengere Kundenanforderungen haben Sicherheit aus den Release Notes in die Architektur verlagert. Für Produktteams ist dies keine juristische, sondern eine technische Frage, die Hardware und Embedded Software betrifft.

Promwad unterstützt OEMs und Produktunternehmen dabei, Sicherheit direkt im Gerät zu verankern.

Mit über 21 Jahren Erfahrung im Embedded Engineering setzen wir CRA-Anforderungen in konkrete Implementierungen um, von Secure Boot und vertrauenswürdigen Updates bis hin zu Gerätearchitektur und Geräteidentität.

Embedded Security für globale OEMs

Warum Promwad

Unser Tech-Stack

Womit wir tatsächlich in ausgelieferten Produkten arbeiten

Hardware- & Boot-Integrität

- Secure Boot & Hardware Root of Trust: Chain of Trust ab Boot-ROM aufwärts, auf MCU- und FPGA-Plattformen

- Anti-Rollback-Schutz: Durchsetzung auf Bootloader-Ebene

- Hardware-Sicherheitsprüfung: Schaltplan- und PCB-Review, physische Inspektion, Schutz auf Komponentenebene gegen unbefugten Zugriff

- Manipulationsresistente Chips & sichere Speicherelemente: wenn das Threat Model Schutzmaßnahmen auf Hardwareebene erfordert

- Plattform-Primitiven: TPM, TrustZone und Secure Elements, angewendet auf Vendor-SDKs und Referenzdesigns

Identität, Kryptografie & Updates

- Geräteidentität & Provisioning: Schlüsselinjektion in der Fertigung, gerätespezifische Zertifikate, gegenseitige Authentifizierung, sicheres Cloud-Onboarding

- Kryptografische Bibliotheken: MbedTLS und OpenSSL

- FIPS-140-2-konforme kryptografische Module: wenn das Produkt dies erfordert

- Vertrauenswürdige Updates: signierte OTA-Updates mit MCUboot, Rollback-Schutz, ausfallsichere Dual-Bank-Abläufe, kontrollierte Wiederherstellungspfade

Nicht im Leistungsumfang: Wir entwickeln keine proprietären kryptografischen Algorithmen.

Software-Disziplin & Laufzeitumgebung

- Secure-Coding-Standards: MISRA, SEI CERT C, angewendet im täglichen Workflow

- SBOM-Erstellung: SPDX/CycloneDX als Schritt in der Release-Pipeline

- Schwachstellenbewusstes Engineering: CVE-Tracking für Softwarekomponenten

- Threat- & Vulnerability-Frameworks: MITRE EMB3D™ für Embedded Threat Modeling, CWE zur Klassifizierung von Schwachstellen, CVSS zur Bewertung des Schweregrads

- Laufzeitschutz: in der Firmware implementierte Schutzmaßnahmen

- Monitoring-Integration: in Ihre gewählten Flotten- und Sicherheitsplattformen

Nicht im Leistungsumfang: Wir liefern kein proprietäres Monitoring-Produkt.

Standards & regulatorische Ausrichtung

- ISA/IEC 62443: Industrie

- ISO/SAE 21434: Automotive

- ETSI EN 303 645: Consumer IoT

- EU Cyber Resilience Act (CRA): Secure-by-Design-Praxis auf Engineering-Ebene abgebildet

- ENISA-Basisleitlinien: angewendet als Input für das Product Engineering

- Attestierung: Konzepte verstanden und dort angewendet, wo sie relevant sind; wir kommunizieren offen die Grenzen unserer praktischen Erfahrung

Nicht im Leistungsumfang: Wir bieten keine Zertifizierung, kein formales Audit und keine Rechtsberatung an.

Anwendungsbereiche

Embedded Security zeigt sich in jedem Bereich anders: in der Integrität einer industriellen Steuerung, in der Update-Kette eines vernetzten Consumer-Geräts, in der ECU eines Fahrzeugs oder am Edge eines Telekommunikationsnetzes. Wir arbeiten vor allem dort, wo unsere Engineering-Tiefe am stärksten ist.

Industrie & IIoT — Schwerpunktbereich

Controller, Gateways und industrielle Edge-Geräte, bei denen Engineering nach ISA/IEC 62443, Secure Boot und signierte Updates zentral für die Integrität der Anlagen sind.

IoT & vernetzte Produkte — Schwerpunktbereich

Vernetzte Consumer- und B2B-Produkte, bei denen CRA-Readiness, Geräteidentität und OTA-Hygiene darüber entscheiden, ob ein Produkt ausgeliefert wird und auslieferungsfähig bleibt.

Automotive — unterstützend

ECUs, Gateways und unterstützende Steuergeräte, bei denen Engineering nach ISO/SAE 21434 unsere umfassendere Arbeit an Automotive-Hardware und -Software ergänzt.

Telekommunikations- & Netzwerkgeräte — unterstützend

CPE, Router und Edge-Equipment: gehärtete Firmware, provisionierte Identität, verwaltete Update-Abläufe.

Medizinische Geräte — selektiv

Security Engineering auf Geräteebene, nur dort, wo die Arbeit tatsächlich Embedded Engineering betrifft.

Broadcasting & Pro AV — selektiv

Einbezogen dort, wo der Device-Security-Aspekt real ist, nicht als generische Zuordnung.

Der Security-Hardening-Pfad

Ob Sie ein bereits ausgeliefertes Produkt härten oder ein neues Produkt nach dem Secure-by-Design-Prinzip entwickeln, der Weg folgt derselben Struktur: ein kurzes, konkretes Engineering-Engagement, kein offener Consulting-Prozess.

Bewertung

Wir prüfen Ihre Architektur, Firmware-Abläufe, Update-Kette und Schlüsselverwaltung. Das Ergebnis ist eine technische Risiko- und Gap-Analyse, die direkt auf Ihr Produkt ausgerichtet ist.

Design

Wir übersetzen Risiken und Anforderungen in konkrete Entscheidungen für Firmware, Hardware und Update-Kette, gemeinsam entwickelt mit Ihrem Produktteam.

Implementierung

Der Kern des Engagements: Secure Boot, signierte OTA-Updates, Provisioning, Anti-Rollback, Geräteidentität und Krypto-Integration, geliefert als funktionierender Code und verifizierte Hardware-Abläufe.

Härtung

Für bestehende Produkte: Lücken in Update-Abläufen, Schlüsselverwaltung und Geräteidentität schließen, ohne neu zu schreiben, was Sie bereits ausliefern.

Betrieb & Pflege

SBOM-Pflege, CVE-Monitoring für Ihr Release, Sicherheitsupdates und Patch-Bereitstellung über den CRA-Supportzeitraum hinweg sowie Integration mit Ihren Monitoring- und Flottenplattformen, damit Sicherheit nach dem Release nicht verfällt.

Unsere Case Studies

Jedes der folgenden Projekte wurde in einem realen, ausgelieferten Produkt umgesetzt.

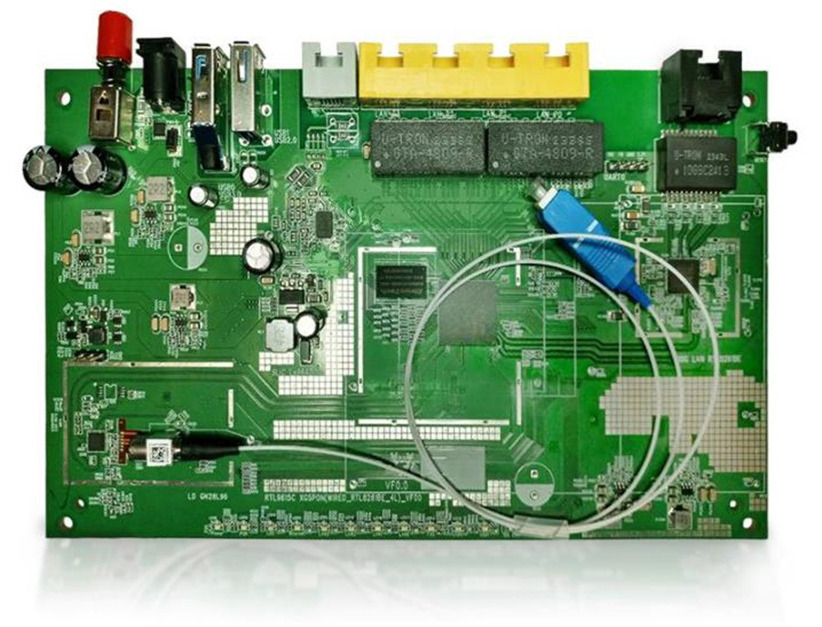

Cybersecurity-Audit für Router zur CRA-Compliance

Ein Full-Stack-Sicherheitsaudit eines OpenWRT-basierten Routers, das Hardware, Firmware und Compliance-Readiness abdeckt.

Pain

Der Kunde musste seinen Router, aufgebaut auf der Plattform Realtek RTL9615C, in Einklang mit dem Cyber Resilience Act und einer Reihe sich überschneidender Standards bringen, darunter FIPS 140-2, DSGVO und UL 2900-1. Ohne strukturiertes Audit stellten versteckte Schwachstellen und nicht nachverfolgte Abhängigkeiten sowohl ein regulatorisches Risiko als auch ein Produktrisiko dar.

Solution

Wir führten ein Audit auf vier Ebenen durch: Threat Analysis mit dem MITRE-Modell, Hardware-Inspektion von Schaltungen und ungenutzten Plattformfunktionen, Firmware-Analyse mit SBOM-Erstellung und CVE-Mapping sowie Penetration Testing. Jeder Befund wurde konkreten Gegenmaßnahmen im OpenWRT/prplOS-Stack zugeordnet.

Result

Der Router erreichte dokumentierte Compliance mit CRA, FIPS 140-2, DSGVO und UL 2900-1, inklusive vollständiger SBOM und behobener Schwachstellen, bereit für die regulatorische Einreichung und kundengerichtete Sicherheitsdokumentation.

Cybersecurity-Audit für industriellen Switch

Ein mehrschichtiges Sicherheitsaudit eines Microchip-basierten industriellen Switches, das Hardware, Firmware und Netzwerkschutz abdeckt.

Pain

Der Kunde musste die Sicherheitslage seines industriellen Switches gegenüber realen Bedrohungen validieren und einen anspruchsvollen Compliance-Stack erfüllen, darunter DSGVO, FIPS 140 und IEC 62443, ohne ein klares Bild der bestehenden Schwachstellen über Hardware-, Firmware- und Netzwerkebenen hinweg zu haben.

Solution

Wir führten ein Audit auf fünf Ebenen durch: MITRE-basierte Threat Analysis, Hardware-Inspektion anhand der CWE Most Important Hardware Weaknesses, Firmware-Härtung mit CVE-Beseitigung und SBOM-Erstellung, Netzwerkprotokollanalyse mit Maßnahmen zur Angriffsprävention sowie vollständiges Penetration Testing auf der Microchip VSC7448YIH-01-Plattform.

Result

Der Switch erreichte dokumentierte Compliance mit DSGVO, FIPS 140 und IEC 62443, inklusive sauberer SBOM, behobener CVEs und gehärtetem Netzwerk-Stack, bereit für den industriellen Einsatz und die regulatorische Prüfung.

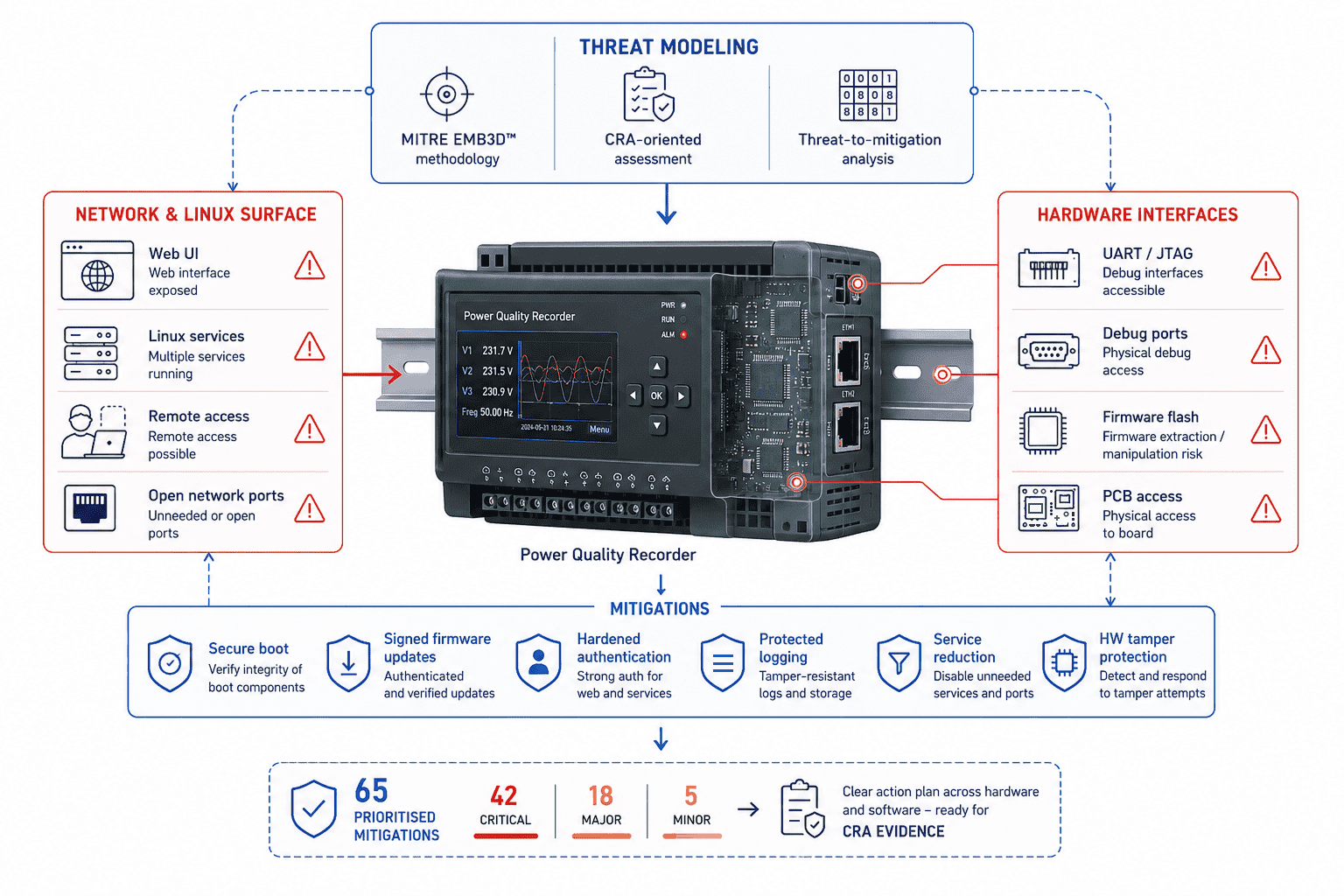

CRA-Threat-Model für ein Linux-basiertes Messgerät

EMB3D-basiertes Threat Modeling und eine Mitigation-Roadmap für ein vernetztes industrielles Messgerät.

Pain

Ein europäischer Hersteller professioneller Mess- und Datenerfassungsgeräte musste die CRA-Readiness für ein Linux-basiertes Gerät mit Netzwerkverbindung und lokaler UI nachweisen, verfügte jedoch über kein strukturiertes Threat Model und keine dokumentierten Nachweise für Hardware- und Software-Sicherheitskontrollen.

Solution

Wir wendeten MITRE EMB3D™ Threat Modeling an, um Geräteeigenschaften Bedrohungen auf Hardware- und Softwareebene zuzuordnen, Risiken zu priorisieren und eine konkrete HW/SW-Mitigation-Roadmap zu erstellen. Die Analyse umfasste Boot-Chain-Integrität, Sicherheit von Firmware-Updates, kryptografische Konfiguration, Härtung der Netzwerkangriffsfläche und Hardware Root of Trust.

Result

Der Hersteller erhielt ein CRA-ready Nachweispaket: 41 dokumentierte Mitigationsmaßnahmen (36 SW, 5 HW), einen priorisierten Aktionsplan für Secure Boot, signierte Updates, HW RoT und Off-Device-Logging, bereit zur Unterstützung der regulatorischen Einreichung und von Entscheidungen zur Produktsicherheitsarchitektur.

Wie wir Qualität sicherstellen

Wenn Sie uns Ihre Firmware signieren und Ihre Geräte provisionieren lassen, müssen Sie wissen, wie wir dieses Vertrauen schützen.

SDL

Security-Anforderungen, Threat Considerations und Verifikation sind Teil des Engineering-Workflows, nachverfolgt, geprüft und verantwortet vom selben Team, das den Code ausliefert.

Secure Coding, Code Review, statische und dynamische Analyse, Dependency Scanning

ausgerichtet an den Standards MISRA C / MISRA C++ und SEI CERT C, angewendet mit schwachstellenbewusster Disziplin.

SBOM & sichere Releases

SPDX- und CycloneDX-Ausgaben werden mit relevanten Releases ausgeliefert, mit CVE- und CWE-Tracking gegen die SBOM und Priorisierung des Schweregrads über CVSS.

End-to-End-Traceability

Requirements → Design → Test → Release. Wertvoll, wenn Sie sich auf eine Zertifizierung vorbereiten, wobei die Zertifizierung selbst bei Ihnen und Ihren Assessoren bleibt.

Umgang mit Schlüsseln und Secrets

Provisioning-Workflows, HSM-gestützte Schlüsselinjektion, wenn das Produkt dies erfordert, und eine klare Regel: Ihre Schlüssel bleiben Ihre Schlüssel. Wir verwahren kein produktives Schlüsselmaterial.

Testing und externe Koordination

Wir führen Security Testing und Verifikation auf Engineering-Ebene intern durch und binden spezialisierte externe Partner für Penetration Testing und formale Audits ein, wenn das Produkt dies erfordert.

Von führenden OEMs und Innovatoren weltweit gewählt

Verwandeln Sie CRA-Druck in einen konkreten Engineering-Plan

In einem 30-minütigen Gespräch mit unseren Embedded-Security-Ingenieuren prüfen wir Ihr Produkt, schlagen konkrete Sicherheitsmechanismen vor und definieren den Umfang eines Pilotprojekts. Unverbindlich.

FAQ

Was implementiert Promwad konkret im Bereich Embedded Security?

Bietet Promwad Zertifizierungs- oder Compliance-Services an?

Führen Sie formale Security Audits durch?

Können Sie uns bei der Vorbereitung auf den EU Cyber Resilience Act unterstützen?

Mit welchen MCU- und SoC-Plattformen arbeiten Sie für Secure Boot und Root of Trust?

Arbeiten Sie mit bestehenden Produkten oder nur mit neuen Designs?

Wie gehen Sie während Entwicklung und Provisioning mit Schlüsseln und kryptografischem Material um?

Wie sieht ein typisches Engagement aus?